:quality(75)/sinkhole_ava_a277e8d290.jpg)

Những điều bạn cần biết về DNS Sinkhole: Cách sử dụng DNS Sinkhole trong bảo mật mạng

DNS Sinkhole cực kỳ hiệu quả trong việc chặn IP độc hại, đối phó với các cuộc tấn công phân tán dịch vụ (DDoS). Vậy cụ thể DNS Sinkhole là gì?

Tổng quan về DNS Sinkhole

DNS Sinkhole là gì?

DNS Sinkhole là một kỹ thuật bảo mật được sử dụng để chặn các kết nối đến các domain độc hại, thông qua việc thay đổi phản hồi của hệ thống phân giải tên miền (DNS). Khi một thiết bị gửi yêu cầu truy cập vào một trang web hoặc server nguy hiểm, DNS Sinkhole sẽ trả về một địa chỉ IP sai hoặc do quản trị viên xác định, thay vì cho phép truy cập vào địa chỉ độc hại thực sự.

Cơ chế này hoạt động hiệu quả nhằm ngăn chặn các mối đe dọa như botnet, phần mềm độc hại hay những cuộc tấn công mạng khác bằng cách cắt đứt liên lạc giữa thiết bị với các máy chủ điều khiển của hacker. Bên cạnh đó, DNS Sinkhole còn có khả năng thu thập dữ liệu về hoạt động đáng ngờ, hỗ trợ quản trị viên dễ dàng phát hiện các hệ thống bị xâm nhập hoặc có hành vi truy cập bất thường, từ đó cải thiện an ninh tổng thể cho mạng lưới.

Nguyên lý hoạt động của DNS Sinkhole

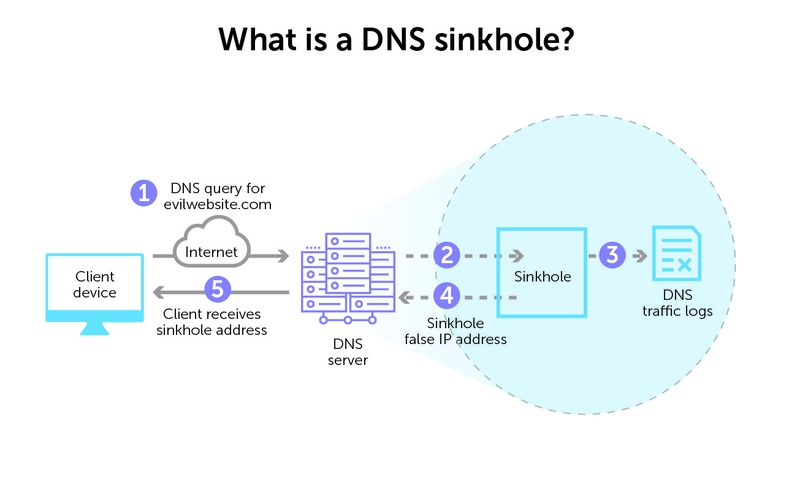

Nguyên lý hoạt động của DNS Sinkhole dựa trên việc can thiệp vào quá trình phân giải tên miền thông thường của DNS. Khi một người dùng cố gắng truy cập một trang web, máy tính của họ sẽ gửi một DNS request để phân giải tên miền thành địa chỉ IP. DNS Sinkhole hoạt động bằng cách đối chiếu các yêu cầu này với một danh sách đen (blacklist) chứa các tên miền độc hại đã được xác định trước. Nếu tên miền được yêu cầu nằm trong danh sách đen, thay vì trả về địa chỉ IP thực của tên miền độc hại, DNS Sinkhole sẽ trả về một địa chỉ IP giả mạo hoặc một địa chỉ IP null (như 0.0.0.0 hoặc 127.0.0.1), hoặc chuyển hướng đến một máy chủ Sinkhole được kiểm soát.

Quá trình này bắt đầu từ việc quản trị viên thiết lập DNS Sinkhole server với một danh sách các domain độc hại đã biết, và danh sách này thường xuyên được cập nhật từ các nguồn tin cậy về bảo mật. Khi người dùng truy cập web, DNS Sinkhole server sẽ thực hiện kiểm tra, đối chiếu tên miền được yêu cầu với danh sách đen. Nếu tên miền không nằm trong danh sách, quá trình phân giải DNS diễn ra bình thường.

Ngược lại, nếu phát hiện tên miền độc hại, hệ thống sẽ kích hoạt cơ chế bảo vệ bằng cách trả về địa chỉ IP không hợp lệ hoặc chuyển hướng đến máy chủ Sinkhole an toàn, đồng thời ghi lại sự cố để phân tích sau. Máy chủ Sinkhole đóng vai trò quan trọng trong việc thu thập thông tin về kết nối bị chặn, hỗ trợ quản trị viên xác định các máy tính nhiễm malware, phát hiện mẫu tấn công mới cũng như đánh giá hiệu quả của hệ thống bảo mật.

Cơ chế này đặc biệt hiệu quả trong việc ngăn chặn các cuộc tấn công giả mạo, sự lây lan của phần mềm độc hại, kết nối đến máy chủ botnet, truy cập đến các trang web lừa đảo và lọc dữ liệu thông qua kênh kiểm soát. DNS Sinkhole có thể được triển khai ở nhiều cấp độ khác nhau, từ mạng cục bộ của một tổ chức đến nhà cung cấp dịch vụ internet (ISP), tạo nên lớp bảo vệ quan trọng cho chiến lược bảo mật mạng tổng thể.

Ưu và nhược điểm của DNS Sinkhole

Ưu điểm

DNS Sinkhole mang lại nhiều lợi ích vượt trội cho các tổ chức trong việc bảo vệ hệ thống mạng:

- Chi phí thấp: DNS Sinkhole nội bộ không yêu cầu đầu tư lớn vào phần mềm thương mại hay dịch vụ đám mây, tiết kiệm ngân sách cho tổ chức.

- Khả năng mở rộng: Hệ thống dễ dàng mở rộng và điều chỉnh theo nhu cầu phát triển của tổ chức, có thể linh hoạt áp dụng các giải pháp bảo mật.

- Dễ bảo trì: Quản trị viên có thể thực hiện bản cập nhật tự động từ danh sách nguồn mở chứa các tên miền hay địa chỉ IP độc hại, đảm bảo bảo vệ hệ thống luôn được cập nhật.

- Tùy chỉnh dữ liệu: Tổ chức có thể tùy chỉnh quy tắc riêng để bảo vệ tài nguyên mạng, tạo sự khác biệt so với dịch vụ thương mại có tính hạn chế.

- Chặn tải xuống độc hại: DNS Sinkhole chuyển hướng người dùng đến những trang web an toàn hoặc thông báo về nguy cơ an ninh mạng, ngăn chặn hành vi tải xuống và thực thi mã độc trên thiết bị.

- Ngăn chặn kết nối đến máy chủ C&C: Hệ thống có khả năng nhận diện và chặn kết nối đến các máy chủ điều khiển, từ đó bảo vệ người dùng khỏi bị xâm phạm, phát hiện hoạt động đáng ngờ.

Nhược điểm

Tuy nhiên bên cạnh các ưu điểm, DNS Sinkhole cũng còn tồn tại một vài hạn chế nhất định:

- Khó khăn trong việc phát hiện: Phần mềm độc hại có thể sử dụng địa chỉ IP và DNS server được mã hóa, khiến cho DNS Sinkhole khó phát hiện để ngăn chặn.

- Không ngăn chặn phần mềm độc hại đã triển khai: DNS Sinkhole không thể ngăn chặn các phần mềm độc hại đã được cài đặt, cũng như không thể hạn chế việc lây lan sang các máy tính khác.

- Cần tách biệt với mạng bên ngoài: Để đảm bảo tính an toàn, DNS Sinkhole cần được tách biệt khỏi mạng bên ngoài nhằm kiểm soát kẻ tấn công và giả mạo thông tin.

- Cần thiết lập giá trị TTL ngắn: Việc triển khai DNS record với giá trị time-to-live (TTL) ngắn là cần thiết để tránh việc lưu trữ thông tin cũ trong bộ nhớ, nhưng điều này cũng có thể giảm hiệu quả của hệ thống bảo mật do phải thường xuyên cập nhật, xử lý các truy vấn mới.

Mặc dù có những hạn chế chưa hoàn toàn được khắc phục, có thể nói DNS Sinkhole vẫn là một công cụ bảo mật quan trọng, bảo vệ mạng khỏi các mối đe dọa tiềm tàng, cải thiện khả năng quản lý rủi ro trong môi trường mạng ngày nay.

Cách sử dụng DNS Sinkhole

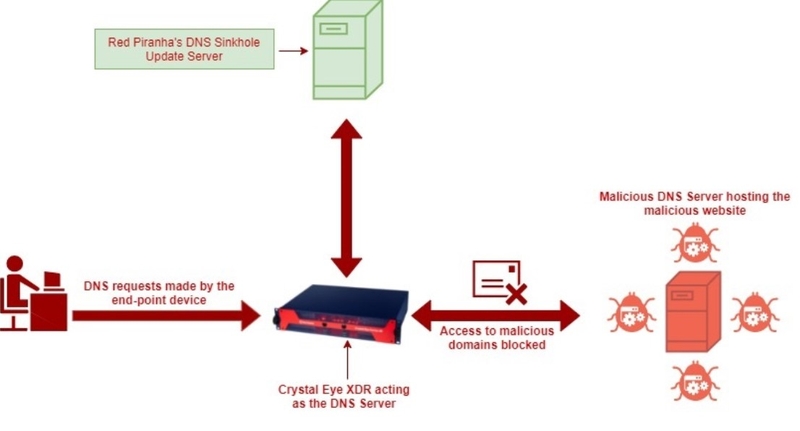

Trước tiên, tổ chức cần thiết lập máy chủ DNS Sinkhole bằng phần mềm mã nguồn mở như BIND hoặc dnsmasq trên một máy chủ có cấu hình phù hợp. Sau đó, duy trì danh sách các tên miền độc hại bằng cách tham khảo các nguồn mở như Spamhaus hoặc PhishTank, hay sử dụng dịch vụ thương mại để cập nhật danh sách mới nhất.

Tiếp theo, cấu hình DNS server để chuyển hướng yêu cầu đến các miền độc hại về địa chỉ IP của Sinkhole server, hỗ trợ kiểm soát kết nối đến những miền có khả năng gây hại. Việc theo dõi và phân tích lưu lượng mạng cũng rất quan trọng để phát hiện nỗ lực kết nối đến các miền độc hại, từ đó quản trị viên có thể xác định thiết bị bị nhiễm phần mềm độc hại, thực hiện biện pháp khắc phục kịp thời. Cuối cùng, phải đảm bảo rằng DNS Sinkhole được tách biệt với mạng bên ngoài để ngăn chặn kẻ tấn công thao túng thông tin.

Tạm kết

Hy vọng rằng với những thông tin trên đây, bạn đã có cái nhìn bao quát hơn về DNS Sinkhole - công cụ hỗ trợ bảo vệ thiết bị khỏi các cuộc tấn công mạng. Nếu cần biết thêm thông tin chi tiết khác, đừng quên để lại bình luận ở phía dưới nhé!

Đừng quên ghé qua gian hàng của FPT Shop để tham khảo những sản phẩm laptop, PC, điện thoại hay máy tính bảng chính hãng,... có giá thành hợp lý, mẫu mã đa dạng ngay nhé. Bài viết xin đề xuất top sản phẩm MacBook bán chạy:

Xem thêm:

:quality(75)/estore-v2/img/fptshop-logo.png)