:quality(75)/2023_11_27_638367024238853309_honeypot-1-1.jpg)

Honeypot là gì? Khám phá đặc điểm và cách thức hoạt động cơ bản của Honeypot

Giới thiệu Honeypot và cách thức hoạt động của nền tảng. Đây là công cụ đóng vai trò quan trọng trong chu trình hoạt động liên tục của hệ thống an ninh mạng. Từ việc phát hiện, phòng ngừa, đấu tranh đến phục hồi sau tấn công mà người lập trình máy tính nên biết.

Honeypot là một thuật ngữ thường xuất hiện trong lĩnh vực an ninh mạng. Công cụ có khả năng thu thập thông tin tình báo, danh tính hoặc động cơ của kẻ thù. Vậy cách ứng dụng Honeypot như thế nào hiệu quả? Mời bạn cùng FPT Shop cập nhật đáp án và những thông tin thú vị trong bài viết dưới đây.

Giới thiệu sơ lược về Honeypot

Honeypot là gì?

Honeypot là một phần mềm hoặc thiết lập điều khiển có mục tiêu để thu hút các hành vi không mong muốn như tấn công mạng, thâm nhập trái phép hoặc lừa đảo. Honeypot thường được sử dụng để giám sát và thu thập thông tin về các kỹ thuật tấn công, nhận diện các mối đe dọa tiềm ẩn và bảo vệ các hệ thống mạng khỏi các mối đe dọa này. Có hai loại chính của honeypot gồm:

- "Low-interaction honeypots" mô phỏng các dịch vụ mạng cụ thể

- "High-interaction honeypots" là các máy chủ hoặc hệ thống thực sự mà kẻ tấn công có thể tương tác.

Nguồn gốc ra đời như thế nào?

Honeypot được coi là một yếu tố quan trọng và có ý nghĩa tích cực với sự phát triển của hệ thống an ninh mạng. Công nghệ được hình thành chủ yếu từ nhu cầu của cộng đồng bảo mật mạng. Đặc biệt trong thời đại cần nắm bắt thông tin về các mối đe dọa, tấn công và kẻ tấn công mạng.

Quá trình phát triển Honeypot được nhiều tài liệu cập nhật nguyên gốc từ giữa những năm 1990. Khi các nhà nghiên cứu và chuyên gia an ninh mạng bắt đầu sử dụng các kỹ thuật giả mạo để thu thập thông tin về các kẻ tấn công internet.

Trong quá trình phát triển, việc sử dụng Honeypot đã được mở rộng từ hoạt động giám sát cơ bản đến việc giả mạo các hệ thống mạng hoàn chỉnh. Bao gồm cả máy chủ đến mạng toàn bộ để tạo ra môi trường thực tế cho kẻ tấn công tương tác.

Nhờ sự phát triển vượt trội của công nghệ kết hợp với khả năng hiểu biết ngày càng sâu rộng về các mối đe dọa mạng, tiện ích Honeypot hiện đang được sử dụng rộng rãi trong nhiều môi trường khác nhau. Điển hình như doanh nghiệp, các tổ chức chính phủ và cả trong cộng đồng an ninh mạng.

Một số dự án mã nguồn mở như Honeynet Project cũng đóng vai trò quan trọng trong việc tăng cường hoạt động nghiên cứu, nâng cao sự hiểu biết về Honeypot. Người dùng sẽ được tiếp cận trực tiếp tính ứng dụng và tính khả dụng của nó trong thực tế.

Phương thức hoạt động cơ bản của Honeypot

Honeypot hoạt động trong an ninh mạng bằng cách mô phỏng một mục tiêu giả mạo để thu hút các tấn công mạng và thâm nhập từ kẻ tấn công. Khi một kẻ tấn công tương tác hoặc cố gắng tấn công honeypot thì nó sẽ ghi lại tất cả các hành vi của kẻ tấn công. Bao gồm các phương pháp tấn công, công cụ sử dụng và mục tiêu tấn công. Sau đó, thông tin này được sử dụng để phân tích, nâng cao cảnh báo và cải thiện các chiến lược bảo mật cho hệ thống thực tế.

Honeypot cũng được sử dụng để giám sát và báo cáo về các mối đe dọa tiềm ẩn, giúp các nhà quản lý mạng nhận biết và phản ứng nhanh chóng trước các mối đe dọa mới. Ngoài ra, honeypot còn có khả năng phân tích các mẫu malware và phần mềm độc hại mới, cung cấp thông tin để phát triển phần mềm diệt virus và các biện pháp bảo mật khác.

Lợi ích nhận được khi sử dụng Honeypot an ninh mạng

Việc sử dụng Honeypot trong chiến lược bảo mật mạng có thể mang lại nhiều lợi ích đáng kể, bao gồm:

Phát hiện sớm mối đe dọa

Honeypot cho phép người quản trị mạng phát hiện sớm các mối đe dọa và tấn công mạng. Thậm chí cả những mối đe dọa mới mà chúng ta không thể được phát hiện bằng các phương pháp bảo mật truyền thống.

Thu thập thông tin và phân tích

Honeypot cung cấp dữ liệu chi tiết về các kỹ thuật tấn công, công cụ và phương pháp sử dụng bởi kẻ tấn công. Đây là những yếu tố quan trọng giúp nhà quản trị mạng nâng cao cảnh báo và phản ứng thông minh trước mối đe dọa.

Bảo vệ hệ thống thực tế

Bằng cách mô phỏng một mục tiêu giả mạo, Honeypot sẽ hạn chế tác động của tấn công vào hệ thống thực tế, giữ cho cơ sở hạ tầng mạng của tổ chức an toàn. Honeypot cung cấp dữ liệu và thông tin hữu ích để chúng ta nghiên cứu về các mối đe dọa. Công nghệ đem đến cơ sở chia sẻ thông tin và hợp tác trong cộng đồng an ninh mạng.

Tăng cường phòng ngừa

Quá trình sử dụng Honeypot sẽ làm giảm khả năng bị tấn công mạng. Đồng thời tạo ra áp lực và rà soát kỹ thuật tấn công đối với kẻ tấn công. Nền tảng cung cấp dữ liệu thực tế cho việc phân tích và kiểm tra hiệu quả của chiến lược bảo mật, giúp cải thiện và phát triển chiến lược bảo mật mạng.

Những rủi ro của Honeypot có thể gặp phải

- Tăng cường mục tiêu: Một Honeypot có thể trở thành một mục tiêu cho các kẻ tấn công chuyên nghiệp, đặt ra nguy cơ tác động đến cơ sở hạ tầng mạng thực tế của tổ chức.

- Gây ra sự hiểu lầm: Trong một số trường hợp, Honeypot có thể tạo ra sự hiểu lầm về các hoạt động mạng đáng nghi và gây ra sự nguy cơ báo động không chính xác.

- Tăng chi phí: Triển khai và duy trì Honeypot yêu cầu kỹ thuật và tài chính đáng kể, từ việc cấu hình đến việc giám sát và phản ứng với các tấn công.

- Bảo mật thông tin: Nếu không được cấu hình và quản lý đúng cách, thông tin trong Honeypot có thể trở thành mục tiêu cho kẻ tấn công, gây ra rủi ro cho thông tin quan trọng của tổ chức.

- Tiêu tốn tài nguyên mạng: Honeypot có thể tiêu tốn tài nguyên mạng quý báu, đặc biệt là khi được triển khai trên quy mô lớn.

Để tận dụng lợi ích của Honeypot mà không gặp phải các rủi ro này, chúng ta nên cận trọng trong việc triển khai và quản lý Honeypot. Điều này sẽ đảm bảo tính an toàn và khả năng ứng dụng hiệu quả của công nghệ.

Phân biệt các loại Honeypot phổ biến

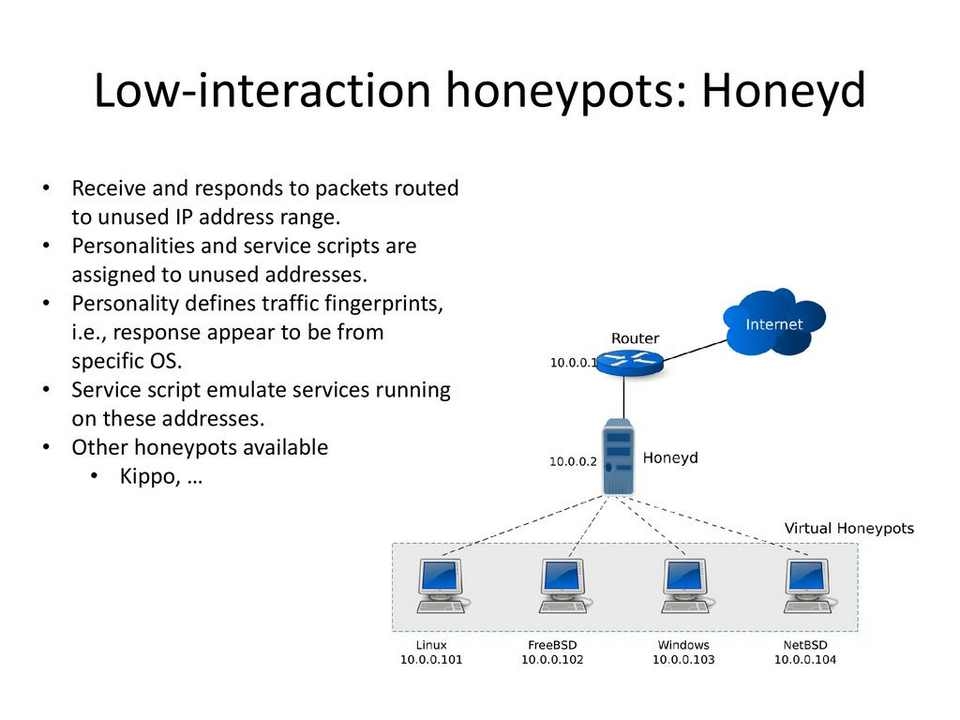

Low-Interaction Honeypot

Các loại này mô phỏng các dịch vụ mạng cụ thể một cách giới hạn, chẳng hạn như HTTP, FTP, hoặc SNMP. Chúng sẽ không triển khai dịch vụ thực sự mà chỉ giả lập các phản hồi và ghi lại các hoạt động đối với dịch vụ cụ thể.

High-Interaction Honeypot

Đây là loại mô phỏng các máy chủ hoặc hệ thống thực sự, nơi mà kẻ tấn công có thể tương tác như với một hệ thống thực. Do đó, chúng sẽ cung cấp nhiều thông tin hơn về hành vi của kẻ tấn công.

Research Honeypots

Loại này được sử dụng cho mục đích nghiên cứu, thu thập thông tin về các mối đe dọa mạng và kỹ thuật tấn công. Chúng thường được triển khai trên quy mô lớn và cung cấp dữ liệu cụ thể cho cộng đồng an ninh mạng.

Medium-Interaction Honeypots

Loại này cung cấp một môi trường tương tác trung bình với kẻ tấn công. Chúng có thể cho phép các kỹ thuật tấn công mạng cụ thể như SSH, SMTP và HTTP. Medium-interaction honeypots cung cấp một số cấp độ tương tác cao hơn so với Low-interaction Honeypots mà không tiết lộ quá nhiều thông tin cho kẻ tấn công.

So sánh các loại Honeypot qua mức độ tương tác

Honeypot tương tác thấp (Low-Interaction Honeypot) và Honeypot tương tác cao (High-Interaction Honeypot) là hai loại chính của Honeypot. Các nền tảng này đều có nhiều điểm khác biệt về mức độ tương tác với kẻ tấn công và cách thức triển khai:

Honeypot tương tác thấp

- Mô phỏng các dịch vụ mạng cụ thể một cách giới hạn như FTP, HTTP, Telnet, và DNS.

- Cho phép kẻ tấn công tương tác cơ bản, thường chỉ giả lập các phản hồi cơ bản để giữ cho họ hứng thú.

- Thường dễ triển khai và quản lý hơn so với Honeypot tương tác cao.

- Cung cấp thông tin cơ bản về các loại tấn công và mối đe dọa mạng.

Honeypot tương tác cao

- Mô phỏng một môi trường tương tác đầy đủ với kẻ tấn công, thường là giả lập một hệ thống hoặc môi trường mạng thực sự.

- Cho phép thu thập thông tin chi tiết về các kỹ thuật tấn công và hành vi của kẻ tấn công.

- Đòi hỏi sự quản lý và giám sát cẩn thận hơn để đảm bảo an toàn và độ tin cậy của môi trường giả lập.

- Cung cấp thông tin đa dạng và chi tiết hơn về mối đe dọa mạng và kỹ thuật tấn công so với Honeypot tương tác thấp.

Phân tích các loại Honeypots khác

Bẫy email hoặc bẫy thư rác

Honeypot thư rác hay bẫy email, là một loại Honeypot được thiết kế để thu thập thông tin về các hành vi gửi thư rác và các kỹ thuật tấn công liên quan đến email. Tiện ích có tác dụng phát hiện và phân tích các lời mời thư rác, các tập tin đính kèm độc hại và các kỹ thuật gian lận thông qua email.

Mục tiêu hoạt động của loại Honeypot này giúp tổ chức hiểu rõ hơn về cách thức xuất hiện các mối đe dọa liên quan đến email. Từ đó tăng cường bảo mật và phòng ngừa tấn công từ email.

Honeypot thư rác thường được triển khai bằng cách tạo ra địa chỉ email giả mạo hoặc cấp phát địa chỉ email giả mạo cho môi trường mạng cụ thể. Mô hình này cho phép Honeypot nhận và phân tích các email thư rác mà không ảnh hưởng đến hệ thống thực tế của tổ chức.

Thông qua việc phân tích các email thư rác và thông tin kết hợp, Honeypot có thể tìm ra các mẫu gian lận, đo lường tần suất và mức độ nguy hiểm của các mối đe dọa. Công nghệ sẽ tìm hiểu về cách thức hoạt động của các phần mềm gửi thư rác.

Khi có các thông tin thu thập từ Honeypot thư rác thì tổ chức sẽ hiểu rõ hơn về cách thức hoạt động của tin tặc và phần mềm gửi thư rác. Đây là cách cải thiện chiến lược bảo mật email và gia tăng khả năng phòng ngừa các cuộc tấn công liên quan đến email.

Malware Honeypot

Honeypot Malware là một loại Honeypot được thiết kế để thu hút, theo dõi và nghiên cứu về các loại phần mềm độc hại (malware). Mục tiêu chính của chúng là thu thập thông tin về cách thức hoạt động của malware và cách thức mà chúng lây lan, tương tác với môi trường hệ thống.

Honeypot malware thường được thiết lập để giả mạo các lỗ hổng bảo mật hoặc tạo ra cấu hình mạng hấp dẫn để thu hút malware. Khi malware tấn công vào Honeypot, thông tin về các hành vi của malware, cách thức lây lan, các tác động và các kỹ thuật tấn công của chúng được thu thập và phân tích.

Qua đó, các nhà nghiên cứu và chuyên gia an ninh mạng có thể hiểu rõ hơn về các mối đe dọa từ malware và phát triển biện pháp phòng ngừa hiệu quả.

Tạm kết

Như vậy, FPT Shop đã giúp bạn đọc tìm hiểu những thông tin thú vị về Honeypot. Đặc biệt là các phương diện quan trọng như đặc điểm, cách học động, lợi ích và rủi ro của công cụ. Sau khi hiểu những kiến thức này thì bạn có thể áp dụng trong công việc của mình.

Xem thêm:

- Performance Test – Tổng hợp các loại kiểm thử hiệu năng thông dụng nhất hiện nay

- Hacker là gì? Mách bạn tiêu chuẩn và quy trình trở thành Hacker chuyên nghiệp

Tại FPT Shop cung cấp hàng loạt mẫu máy tính xách tay và điện thoại chất lượng. Khi bạn cần mua sản phẩm điện thoại Xiaomi chính hãng với ưu đãi tốt nhất thì bạn nên tham khảo tại đây.

:quality(75)/estore-v2/img/fptshop-logo.png)